Dziewiczy lot F-35

22 grudnia 2006, 11:55Najnowszy amerykański myśliwiec F-35 Lightning II odbył swój dziewiczy lot. F-35 to produkcyjna nazwa projektu znanego jako X-35 JSF (Joint Strike Fighter).

Czujnik dla sportowców i pacejntów

5 października 2007, 12:35W Imperial College London powstało niewielkie bezprzewodowe urządzenie noszone za uchem, które zbiera dane biomechaniczne właściciela. Są one na bieżąco wysyłane do komputera, który je analizuje.

Obraz bezpieczniejszy niż słowo

2 lipca 2008, 11:17Doktor Jeff Yan z Newcastle University zaprezentował system graficznych haseł chroniących dane. Zdaniem naukowca może on znaleźć zastosowanie zarówno w bankomatach jak i komputerach osobistych.

Postarzał się o 200 tys. lat

12 marca 2009, 11:30Nowa metoda datowania pozwoliła ustalić, że człowiek pekiński (Homo erectus pekinensis), którego szczątki odkryto podczas wykopalisk prowadzonych w latach 1923-1927 w zespole jaskiń Zhoukoudian w pobliżu Pekinu, jest o ok. 230-500 tys. lat starszy niż dotąd sądzono.

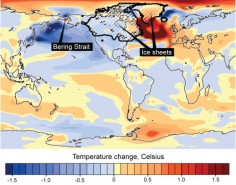

Istotna cieśnina

12 stycznia 2010, 12:29Międzynarodowe badania przeprowadzone pod kierownictwem specjalistów z amerykańskiego Narodowego Centrum Badań Atmosferycznych (NCAR) pokazują, jak kolosalny wpływ na klimat mogą mieć zmiany na niewielkim obszarze kuli ziemskiej.

Tylko MS licencjonuje system

1 października 2010, 11:02Microsoft jest jedynym graczem na rynku smartfonów, który pobiera od producentów sprzętu opłaty licencyjne za swój system operacyjny. Android i Symbian są bezpłatne, Palm po przejęciu przez HP nie licencjonuje już swojego systemu, podobnie jak Apple i RIM używając własnych OS-ów tylko w swoim sprzęcie.

Spożycie nabiału nie zwiększa ryzyka zawału serca

19 maja 2011, 09:00Naukowcy z Brown University analizowali spożycie nabiału i ryzyko zawału u tysięcy dorosłych Kostarykanów. Nie natrafili jednak na istotny statystycznie związek. Wygląda więc na to, że choć zawierają one sporo tłuszczów nasyconych, niekoniecznie są niedobre dla serca. Prawdopodobnie zawierają bowiem inne działające ochronnie związki.

Specyfikacja XML Encryption podatna na atak

24 października 2011, 12:34Badacze z Ruhr-Universität Bochum twierdzą, że specyfikacja XML Encryption, która definiuje sposób szyfrowania elementów w komunikacji między usługami sieciowymi, jest podatna na atak. XML Encryption wykorzystują m.in. tacy giganci jak IBM, Microsoft czy Red Hat.

Tanie plastikowe teleskopy trafią w przestrzeń kosmiczną?

4 kwietnia 2012, 12:39Elastyczne plastikowe teleskopy wykorzystujące fotonowe sita mogą być niezwykle tanią, łatwą w przygotowaniu alternatywą dla uszkodzonych teleskopów kosmicznych czy zestrzelonych przez wroga satelitów szpiegowskich.

Kosztowna samoobrona

23 listopada 2012, 17:25W latach 2010-2011 PayPal wydał 4,3 miliona euro na obronę przed atakami organizowanymi przez Anonimowych. Cyberprzestępcy atakowali firmę w odwecie za to, że odmówiła przetwarzania płatności dla Wikileaks.